Удалить вирус Android (Инструкции по удалению)

- Вирус Android - вредоносная программа, предназначенная исключительно для устройств, поддерживающих...

- Защитный брандмауэр Google может быть легко обойден вредоносными приложениями Android

- Симптомы вируса Android

- Мобильные вирусы в основном распространяются через бесплатные сторонние магазины приложений

- Список зараженных приложений Android (список вредоносных программ)

- Общее руководство по удалению вирусов с Android

- Сброс к заводским настройкам может потребоваться для удаления вредоносного ПО Android.

Вирус Android - вредоносная программа, предназначенная исключительно для устройств, поддерживающих ОС Android, и имеет множество различных версий

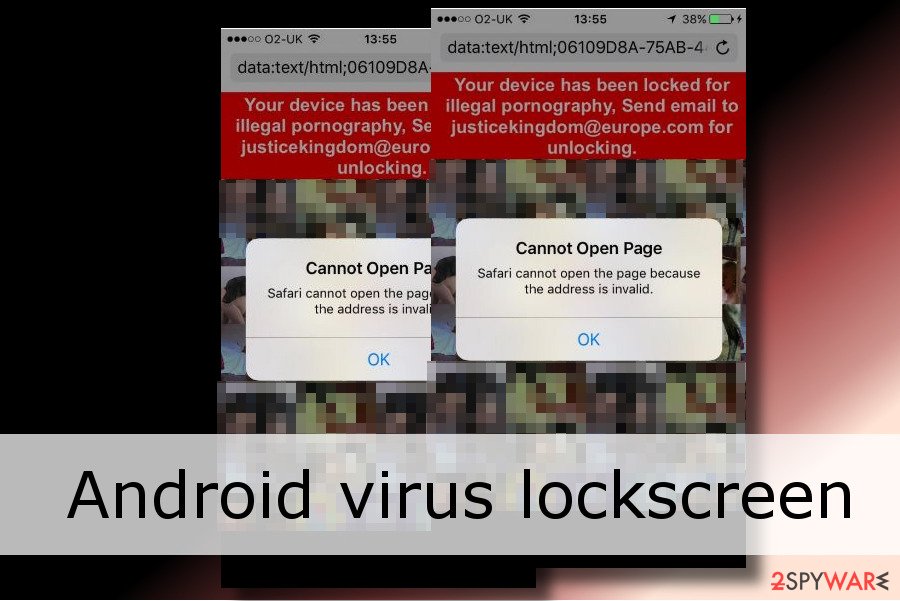

Android-вирус - это термин, используемый для описания группы вредоносных приложений, нацеленных на смартфоны и планшеты Android. Основываясь на анализе, проведенном в 2018 году, Xender, Amber Weather Widget, Touchpal, Kitty Play, Z Camera, ES File Explorer - это приложения, которые можно загрузить из Google Play Store, но которые вызывают агрессивную рекламу, которая приводит к заражению вирусом Android. На зараженном устройстве может отображаться экран блокировки или зашифрованные данные или всплывающие сообщения и навязчивый коммерческий контент. Другой типичный симптом агрессивные переадресовывает, который может особенность порнографического содержания, предупредить потенциальную жертву о изгоях вирусных инфекций или дисплей мистификации призовых подарках. Лучший пример такого поведения - пресловутый Призрачный толчок Вирус, который за последние годы затронул миллионы машин.

РЕЗЮМЕ

Название Android вирус Типы вредоносных программ Ransomware, Lock Screen, Spyware, Adware, Trojan, Rootkit, Rogue приложений Уровень опасности Высокий. Большинство версий вирусов для Android способны блокировать экран, похищать личные данные и приводить к потере денег. Симптомы: заблокированный экран, напористая реклама, зашифрованные файлы, необычное поведение системы, значительное замедление, увеличение счета за телефон. Распространение троянских приложений, текстовых сообщений, Google Play. хранить приложения, веб-сайты обмена файлами, вредоносные ссылки Список вредоносных программ Com.google.provision, Com.android.system.ui, Com.android.gesture.builder, вирус Lastacloud, вирус NotCompatiblev, вредоносное ПО Mazar, интеллектуальное вредоносное ПО для Android, Вредоносная программа Gooligan, вирус Ghost Push, вирус HummingWhale, вирус HummingBad, e, вирус GhostCtrl, человек-невидимка, вирус LokiBot, маркер Android Trojan, вирус Tizi Android, вирус полиции Android, вымогатель Android, вымогатель Android, вымогатель Lockdroid, вымогатель LeakerLocker Ransomware, DoubleLock , Троян Matcher, шпионское ПО Tizi, vGhostCtrl, ExoBot, Xavier, 10001_1.jar, Rabbitfiles; Funnwebs.com; JavaTcmdHelper

Эти киберугрозы распространяются с 2015 года, но, похоже, они не прекратят делать это в 2018 году. Два наиболее распространенных члена группы Android-вирусов появились в ноябре 2017 года. Они известны как троянец Matcher. [1] и шпионское ПО Tizi [2] , Последний изначально был найден в 2015 году, который существует примерно с 2015 года и использовался для кражи личной информации из приложений социальных сетей.

Среди других недавно обнаруженных киберугроз есть также вымогатель DoubleLocker, появившийся в октябре. [3] Он не только шифрует файлы на целевом устройстве Android, но и меняет PIN-код телефона. Более того, вредоносные программы могут также красть деньги у банка жертв или счета PayPal.

Остерегайтесь того, что вредоносное ПО Android теперь может обходить безопасность Google и выдавать себя за полезное приложение в Play Store. Это было обнаружено, когда один из его вариантов, LeakerLocker, был замечен в распространении с использованием этой техники. Другие версии, такие как vGhostCtrl [4] , может открыть черный ход системы и позволить злоумышленникам записать аудио / видео файлы жертвы или украсть важные данные.

В июле 2017 года исследователи обнаружили новую версию вредоносного ПО Android под названием «Человек-невидимка», который крадет данные банковских приложений и другие конфиденциальные данные. Таким образом, это только доказывает, что пользователи Android должны обращать внимание на безопасность своих устройств.

Фактически, почти все вирусы Android заинтересованы в получении личной информации о жертве. Чаще всего эта информация включает в себя данные кредитной карты, логины и пароли.

Другие варианты наносят меньший ущерб, такие как совместное использование списка контактов жертвы, запись разговоров, рассылка нежелательной всплывающей рекламы, инициирование перенаправлений на различные веб-сайты или заражение устройства другими вредоносными программами. Согласно исследованию кибербезопасности, связанному с вирусом Android, который проводился в начале 2018 года, многочисленные приложения, распространяемые в Google Play Store, могут быть заражены навязчивой рекламой, которая может использоваться для распространения более серьезных инфекций. Xender, Amber Weather Widget, Kitty Play, Touchpal, Z Camera - вот лишь несколько примеров.

Вы также должны быть осторожны с приложением ES File Explorer, которое утверждает, что может увеличить время автономной работы Android. Вместо того, чтобы быть полезным, это приложение может блокировать экран и отображать разрушительную рекламу Android, которая отказывается уходить.

Если вы заметили, что ваш планшет или телефон ведет себя странно, не стоит игнорировать эти признаки возможного заражения. Если вы имели дело с замедлением работы, подозрительными оповещениями, перенаправлениями или получили увеличенный счет за телефон, вам следует проверить ваше устройство на наличие вредоносных программ, поскольку они являются основными признаками того, что вы заражены. [5] Чтобы удалить вирус Android, вы можете использовать мобильную версию Reimage ,

Android-вирус царит в 2017 году и продолжает развиваться в 2018 году

Android-троянец Marcher, также известный как ExoBot, представляет собой банковское вредоносное ПО, известное как минимум с 2013 года. Исследователи сообщили о возвращении вирусов в ноябре 2017 года. Обновленная версия вредоносного ПО включала в одну кампанию три опасных компонента: вредоносное ПО, фишинг учетных данных и кража банковских данных. Эксперты по безопасности предупреждают, что эта версия вредоносного ПО Android является более сложной и сложной. [6]

Ранее вредоносная программа Marcher распространялась через SMS или MMS-сообщения. [7] Однако мошенники изменили метод распространения и отправили сокращенную ссылку на фишинг по электронной почте, чтобы избежать обнаружения. Последняя кампания была активна, по крайней мере, с января 2017 года и была ориентирована на клиентов австрийских банков.

Вредоносная электронная почта содержит ссылку на поддельный веб-сайт Bank Austria, где пользователи должны войти в систему и ввести свой адрес электронной почты и номер телефона. Десять злоумышленников отправляют жертве предупреждение о том, что на телефоне не установлено «Приложение Bank Security Security», и просит загрузить его по предоставленной ссылке.

Однако для установки вредоносного приложения необходимо изменить параметры безопасности, чтобы загрузить его из неавторизованного источника. Вредоносное ПО требует много разрешений, которые дают злоумышленникам полный доступ к смартфону.

После установки вредоносное приложение создает на домашнем экране иконку, которая выглядит как Банк Австрия. После установки вируса Marcher жертвам предлагается вводить данные своей кредитной карты или другие персональные данные всякий раз, когда они открывают какие-либо приложения.

По последним данным, около 20 000 пользователей Android, возможно, пострадали от этого мошенничества и установили ExoBot на свои устройства.

Защитный брандмауэр Google может быть легко обойден вредоносными приложениями Android

Большинство вирусов Android можно загрузить из магазина Google Play вместе с безопасными приложениями. Независимо от того, сколько усилий Google прилагает, пытаясь защитить пользователей и не допустить, чтобы эти вредоносные приложения обошли их безопасность, вирусы находят выход в этот магазин. Недавно эксперты по безопасности сообщили о списке из более чем 75 приложений, зараженных вирусом Xavier Android, найденных в Google Play Store.

Недавно эксперты по безопасности сообщили о списке из более чем 75 приложений, зараженных вирусом Xavier Android, найденных в Google Play Store.

Однако, это не единственный способ, которым вирус Android может заразить устройство. В феврале 2016 года был замечен один из вариантов распространения через текстовые сообщения. [8] Оказавшись внутри системы, он разрешил недопустимые подключения.

В 2017 году эксперты по безопасности сообщили о нескольких вариантах этой вредоносной программы, использующей сложные методы социальной инженерии для проникновения в устройство через трояны. Поэтому при установке сторонних приложений следует соблюдать осторожность, поскольку они могут быть заражены вирусом 10001_1.jar.

Вы также можете получить вирус Rabbitfiles или аналогичное вредоносное ПО со сторонних веб-сайтов или веб-сайтов для обмена файлами. Кроме того, реклама WhatsApp и подобные уведомления могут также привести к проблемам, связанным с вашим телефоном Android. Понятно, что 2017 год означает новую эру для вирусов Android. Если в 2016 году было заражено одно из десяти приложений, то теперь это число продолжает расти.

Симптомы вируса Android

Заражение вирусом Android, безусловно, разочаровывает. Напористая реклама сигнализирует, что что-то не так с вашим устройством Android Исследователи в области безопасности настоятельно рекомендуют избегать лотереи и подобных объявлений, которые могут прервать вас, как только вы начнете использовать свое устройство.

Кроме того, стоит обратить внимание на такие признаки, как постоянные зависания на вашем устройстве. Если ваш телефон или другое устройство на базе Android начали зависать и перестали функционировать во время работы в Интернете, вам следует установить антивирус Android, чтобы проверить это.

Также обратите внимание на ваш телефонный счет и отслеживайте номера. Если вы начали получать увеличенный счет за телефон , вам следует дважды проверить отчет за месяц. Существует высокая вероятность того, что инфекция подписала вас на некоторые услуги премиум-класса. Чтобы сэкономить деньги, вы должны позаботиться об удалении вирусов Android на вашем устройстве.

Чтобы предотвратить такие угрозы, вы должны подумать об антивирусном программном обеспечении Android. [9] Тем не менее, некоторые эксперты утверждают, что для предотвращения такого вредоносного ПО не требуются приложения безопасности, поскольку Android более безопасен, чем другие операционные системы, но они также соглашаются с тем, что вам нужно подумать о методах предотвращения, чтобы уберечь себя от таких вирусов. [10]

![[10]](/wp-content/uploads/2020/01/ru-udalit-virus-android-instrukcii-po-udaleniu-6.jpg)

Мобильные вирусы в основном распространяются через бесплатные сторонние магазины приложений

Вирус Android активно распространяется через сторонние приложения, которые нужно устанавливать на телефон вручную. Однако новые методы, используемые для распространения этой угрозы, начали распространяться, и сегодня вы можете заразиться этим вирусом, перейдя также по вредоносной ссылке.

В большинстве случаев люди загружают эту угрозу на свои устройства в комплекте с нелицензионными или экспериментальными приложениями, которые активно рекламируются в магазине Google Play и аналогичных местах.

Чтобы избежать этого, мы настоятельно рекомендуем вам загружать свои приложения только из законных магазинов приложений, которые проверяют каждую программу, прежде чем начать ее продвижение. В этом случае можно доверять Google Play Store, Amazon и Samsung. Кроме того, даже если вы выберете любой из этих магазинов приложений, вам все равно следует дважды проверить приложение, прежде чем загружать его на свое устройство, потому что вы никогда не сможете узнать, какие вредоносные программы скрывают в нем.

Если вы заинтересованы в кибербезопасности, вы, наверное, уже слышали о хакерах, которые сумели добавить свое вредоносное приложение в магазин Google Play и собрали более 10.000 загрузок, прежде чем они были обнаружены. [11] Также сообщалось о зараженных веб-сайтах, которые могут автоматически загружать зараженное приложение на ваш телефон. [12]

Чтобы содержать устройство в чистоте и обеспечить защиту от вирусов Android, вы должны прекратить посещать подозрительные / незаконные сайты и никогда не нажимать ссылки, которые могут появиться у вас во время их посещения. Наконец, мы считаем, что пришло время подумать о мобильном антивирусе, который может помочь людям предотвратить установку вредоносных приложений, в том числе вредоносных программ для Android.

Список зараженных приложений Android (список вредоносных программ)

JavaTcmdHelper virus - это одно из приложений, которое вызывает проблемы на телефонах Android и часто может быть обнаружено антивирусными программами как опасное.

Это приложение не отображается на телефоне или даже в разделах «Настройки» или «Приложение». Тем не менее, пользователи сообщают о системных сообщениях о том, что Javatcmdhelper возможно опасен. В сообщении также может быть указано, что приложение ведет себя необычно или имеет риски для конфиденциальности.

Вспомогательный вирус Java tcmd может быть обнаружен вашим средством защиты от вредоносных программ или приложением безопасности, но имя зависит от конкретной вирусной базы и может отличаться в зависимости от программы.

Наиболее распространенное эвристическое имя - Artemis! 7123f6c80769 или Artemis! F580cadc3dc1. Из-за этого различные пользователи называют его вирусом Artemis / JavaTcmdHelper.

Funnwebs.com еще одна программа рекламного типа, предназначенная для пользователей телефонов Android. Этот злоумышленник заманивает людей, использующих тактику социальной инженерии, подписаться на уведомления, которые этот сайт доставляет на ваш экран.

К сожалению, как и многие другие программы рекламного типа, эта угроза также создает тонны коммерческого контента, который заполняет экран вашего телефона. Он также перенаправляет на коммерческие сайты, аффилированные страницы или передает ваш трафик по ссылкам, таким как reward3977.xzprize43.life.

Различные уведомления о возможной угрозе могут быть вызваны самим этим веб-сайтом или связанными программами, которые подвергают пользователя возможному вредоносному контенту.

Com.google.provision Вирус действует как вредоносный скрипт, который загружает и устанавливает неизвестные приложения в систему Android. К сожалению, инфекция не нацелена на пользователей Android, но имеет свои вариации, занимающие ПК и планшетные устройства.

С момента появления инструмента администрирования устройств в Android 2.2, эта вредоносная программа для Android имеет больше шансов на то, чтобы неистовствовать в системе. Это очень трудно обнаружить самостоятельно, поэтому мы не рекомендуем этого делать.

На данный момент единственный надежный способ удаления вируса - это установить мобильную версию инструмента для удаления вредоносных программ и уничтожить ее. К сожалению, сброс заводских настроек не помогает прекратить заражение, но вы можете попробовать.

Вредоносная программа Com.android.system.ui - это еще одна версия вируса Android, которая пыталась ввести пользователей в заблуждение, посещая небезопасные веб-сайты и скрытые приложения. Чаще всего это проявляет тенденцию также устанавливать нежелательное программное обеспечение на устройство. Сканирование устройства с помощью инструмента для удаления вредоносных программ и проверки списка системных приложений.

Вирус Com.android.gesture.builder также запрограммирован для установки потенциально вредоносных приложений в системах. Остерегайтесь контента и приложений, которые вы загружаете, кроме магазина Google Play. С другой стороны, прошлые инциденты показывают, что загружать даже приложения из упомянутого магазина небезопасно. Поэтому наличие инструмента для удаления вредоносных программ становится все более актуальным, чем когда-либо прежде.

Несовместимый вирус опасный вирус Android, который действует как прокси. Как только он попадает в свою целевую систему, он подключается к своему серверу и ждет определенных команд. Было много предположений о том, что эта вредоносная программа способна соединить уязвимые устройства в ботнет, а затем превратить их в спам-машины.

Некоторые эксперты в области безопасности предупреждают, что вредоносное ПО NotCompatible может быть легко использовано для кражи личной информации с телефона или аналогичного устройства. Чтобы защитить себя от этих проблем, мы настоятельно рекомендуем вам скачать мобильный антивирус. Это поможет вам предотвратить проникновение таких и подобных угроз.

Вирус Lastacloud это троянский конь, также известный как Android.Lastacloud. Он активно распространялся как обновления для WhatsApp и Android Browser, которые представлены как Updatecom.whatsapp.update и com.androidbrowser.update. Оказавшись внутри устройства, эта угроза стремится украсть личную информацию, такую как список контактов, учетные записи, которые оцениваются через устройство жертвой, внутреннее и внешнее хранилище и подобные данные.

Он также может попытаться заразить систему другими киберугрозами. Почти каждая из известных антивирусных программ Android может помочь вам удалить вирус Lastacloud из системы. Пожалуйста, не откладывайте удаление, так как этот вирус может привести к серьезным проблемам.

Android Police Virus это новая версия Вирус ФБР , способный заразить ОС Android. На сегодняшний день это самый опасный пример вируса Android, поскольку он может заблокировать всю систему и зашифровать все файлы, которые на ней установлены.

Кроме того, он может вызывать предупреждающие сообщения и перенаправлять на вредоносные сайты, пытаясь заставить людей заплатить выкуп за его разработчиков. Трудно не заметить проникновение этого вируса. Если вы заражены, вам следует избегать посещения веб-сайтов, требующих добавления ваших логинов и паролей. Конечно, вам нужно удалить Android вредоносных программ как можно скорее.

Android-вымогатель представляет собой вредоносную угрозу для мобильного телефона, которая использует технику щелчка для получения прав администратора на потерпевшем устройстве Android. Тем не менее, он также может проникнуть в устройство через вредоносные приложения, такие как Porn 'O' Mania. Чтобы избежать зараженных приложений, вы должны использовать только официальные магазины, такие как Google Play и Appstore.

Как только Android-вымогатель заражает систему, он шифрует файлы жертвы и блокирует их. Он также угрожает пользователю и утверждает, что делится данными жертвы и историей просмотра с людьми из списка контактов. Этот вирус должен быть немедленно удален.

Вирус свпенг Это Android Ransomware, который был представлен в 2014 году. Тем не менее, кажется, что он все еще активен - в 2018 году пользователи Android по-прежнему застряли на этом вирусе, который может вызвать серьезные проблемы на своих телефонах и планшетах. Что вызывает эта вредоносная программа?

Это типичный паразит «блокировки экрана», который блокирует экран телефона с помощью ложного предупреждения от ФБР. На самом деле, люди, которые работают за Svpeng Ransomware, не имеют никакого отношения к ФБР. Они стремятся просто обмануть своих жертв, чтобы они заплатили фальшивый выкуп. Пожалуйста, не поддавайтесь на эти претензии. Вам необходимо удалить Svpeng из системы, восстановив заводские настройки устройства Android.

Вредоносное ПО Mazar не является традиционной версией вируса Android. Эта угроза распространяется через текстовые сообщения, заполненные зараженными ссылками. Как только жертва нажимает на такую, казалось бы, законную ссылку, ОС Android заражается вредоносным программным обеспечением, которое запускает опасные действия за вашей спиной.

Как правило, он начинает мониторинг телефона или другого устройства Android, меняет свои настройки в соответствии с потребностями, отправляет SMS-сообщения на премиальные номера и инициирует незаконные подключения через Интернет. Те, кто подключен, получают права администратора, поэтому они могут делать все, что хотят. Нет сомнений в том, что вы должны удалить вирус Mazar с вашего устройства. В противном случае вы можете потерять свои банковские данные и аналогичную информацию.

В конце ноября 2016 года вирусологи внедрили вредоносное Android-приложение для взлома автомобилей . По словам компании, известной как Promon, оно использовалось для взлома официального приложения Android Tesla для Android, которое позволяет найти автомобиль и открыть его. дверь и запуск двигателя. [13]

Для выполнения этих команд вредоносная программа Android сначала изменяет исходный код официального приложения Tesla. Затем он делит имя пользователя и пароль жертвы с злоумышленниками и помогает им угнать автомобиль. Однако вирус, который был протестирован исследователями Promon, не зависит от каких-либо уязвимостей в безопасности приложения Tesla. По словам компании, он должен быть установлен вручную с помощью социальной инженерии и аналогичных методов.

Однако вирус, который был протестирован исследователями Promon, не зависит от каких-либо уязвимостей в безопасности приложения Tesla. По словам компании, он должен быть установлен вручную с помощью социальной инженерии и аналогичных методов.

Вирус Ghost Push является известным вредоносным ПО для Android, способным заражать все устройства Android, использующие версии ниже Nougat (V7). Вредоносный субъект действует как руткит - он способен выполнять различные вредоносные действия без разрешения пользователя. Например, наиболее распространенным симптомом заражения является загрузка и установка других вредоносных приложений и непрерывная рассылка спама. Реклама приносит доход хакерам, и она считает, что они зарабатывают около 4,05 миллиона долларов в день. [14]

К сожалению, избавиться от Ghost Push практически невозможно, даже сброс к заводским настройкам не справляется с этой задачей, и перепрошивка прошивки будет единственным выбором для пользователей. Тем не менее, хорошая новость заключается в том, что те, кто использует Nougat, Oreo и Pie, должны чувствовать себя в относительной безопасности, так как эти версии ОС Android защищены от вредоносных программ этого типа. Тем не менее, это не значит, что хакеры не будут создавать новые варианты, которые бы победили меры защиты в последних версиях Android.

Вредоносное ПО Gooligan повредило более 86 приложений, таких как Youtube Downloader, Kiss Browser, Booster памяти, Demo, Perfect Cleaner, Battery Monitor, System Booster и т. Д. [15] Кажется, что все характеристики системы и программы, связанные с браузером и игр, а также порнографические приложения, риск стать носителями Gooligan. Более 74% всех телефонов Android могут быть уязвимы для этой новой версии вируса.

После завершения процесса заражения вредоносная программа укореняет устройство и предоставляет полный доступ для установки дополнительных вредоносных элементов. Такая деятельность осуществляется с единственной целью кражи вашей личной информации, такой как данные для входа в систему, на банковские счета.

Что интересно, Вирус Ghost Push , которая вышла на сцену в прошлом году, послужила основой для текущего вредоносного ПО. Излишне говорить, что улучшенная версия намного более коварна.

Вирус колибри , Этот вредоносный вирус является обновленной копией вредоносного ПО HummingBad, известного своими массовыми атаками на пользователей Android. Назад в 2016 [16] Этот вирус сумел нанести ущерб примерно 10 миллионам устройств Android. Недавно HummingBad появился в новой форме и под новым именем, и на этот раз он получил название HummingWhale malware.

Вредоносное ПО HummingWhale, по-видимому, некоторое время было доступно в Google Play Store в виде 20 различных приложений, большинство из которых называются «случайным словом» Camera. Примеры включают Rainbow Camera, Whale Camera, Ice Camera, Hot Camera и подобные приложения.

Вредоносная программа, используемая для настройки виртуальной машины на зараженном устройстве, скрытой установки дополнительных приложений на устройство и предоставления пользователю раздражающей рекламы. Когда пользователь закрыл объявление, вредоносная программа загрузила на виртуальную машину уже установленную теневую программу, чтобы создать поддельный идентификатор реферера, который используется для получения дохода.

Вирус HummingBad , Впервые обнаруженное в феврале 2016 года, вредоносное ПО уже заразило более 10 миллионов пользователей Android. Вредоносное ПО распространялось с помощью «атак с диска», и пользователи заражались при посещении определенных вредоносных веб-сайтов. В январе 2017 года вредоносное ПО снова активно распространялось в магазине Google Play в виде приложения HummingWhale.

После проникновения вредоносная программа HummingBad получает доступ к ядру операционной системы смартфона. Затем он начинает показывать вводящую в заблуждение рекламу и отображать оповещения о необходимых обновлениях системы. Когда пользователи нажимают на эту рекламу, разработчики приложения получают доход. Однако это не главная проблема.

Вредоносное ПО также получает полный доступ к зараженному устройству и может похищать личную информацию пользователей, такую как контакты, логины, данные кредитных карт или банковские данные. По этой причине крайне важно удалить HummingBad, как только он появится на устройстве.

Lockdroid вымогателей , Также известно как Android.Lockdroid.E, вредоносные программы распространяются как порнография приложения «Porn Mania„O“». Вирус использует методы социальной инженерии, чтобы получить права администратора зараженного устройства. Он направлен на достижение этой цели с помощью установки поддельных пакетов. Как только установка завершена, вирус Lockdroid получает полный доступ к устройству и шифрует данные.

Более того, он может изменить PIN-код и заблокировать устройство. Таким образом, удаление вредоносных программ может стать трудным. Вредоносное ПО использует технику кликджекинга и атакует смартфоны и планшеты с Android 5.0 или более новыми версиями ОС. По данным Google [17] Это вредоносное приложение невозможно загрузить из магазина Google Play.

Вирус GhostCtrl использует уязвимость Android, чтобы помочь его владельцам получить контроль над устройством. Он обнаружился в середине 2017 года, когда было обнаружено, что он атакует израильские больницы, но не считается новым вирусом. Тем не менее, в соответствии с некоторыми из

Однако, по мнению некоторых экспертов по безопасности, вредоносное ПО не собирается останавливаться - вскоре оно может стать угрозой типа вымогателей, так как было обнаружено, что этот вирус также имеет некоторые возможности блокировки.

Он распространяется, представляя себя как законное приложение, такое как WhatsApp и Pokemon Go. Попав в систему, вредоносная программа GhostCtrl удаляет вредоносный пакет приложений Android (APK) и открывает черный ход системы, предоставляя полный доступ к личной информации жертвы, видео и аудио. Он также может сбрасывать пароли и звонить или отправлять тексты контактам жертвы.

Человек невидимка. В июле 2017 года эксперты по безопасности обнаружили обновленный и улучшенный вариант Svpeng, атакующий пользователей банковских приложений в 23 странах. [18] Вирус распространяется как поддельное приложение Flash Player на подозрительных и небезопасных сайтах загрузки. К счастью, вредоносное ПО не попало в Google Play Store.

Однако, когда пользователи устанавливают это вредоносное приложение, они дают администратору права на устройство. В результате киберпреступники могут управлять им через сервер управления и контроля.

Вредоносная программа работает с клавиатурным шпионом и собирает учетные данные, когда пользователь входит в банк через мобильное приложение. Кроме того, вредоносная программа Invisible Man может отправлять и читать сообщения, совершать и прослушивать телефонные звонки, открывать фишинговые URL-адреса и собирать различную информацию. Это также препятствует тому, чтобы жертвы удалили свои административные права, таким образом, это удаление становится сложным.

LeakerLocker вымогателей вирус , В середине августа 2017 года исследователи вредоносных программ обнаружили, что LeakerLocker распространяется с помощью двух приложений, доступных в Google Play Store. Вредоносное приложение скрывалось под приложениями Wallpapers Blur HD »и« Booster & Cleaner Pro ».

Один из пользователей установил одну из этих программ, вредоносная программа блокирует экран устройства с помощью угрожающего сообщения. Согласно ей, эта версия вредоносного ПО Android получила доступ к конфиденциальным данным. Если жертва не выплатит выкуп в течение 72 часов, вся информация будет утечка.

Тем не менее, эксперты по безопасности сомневаются, что вредоносное ПО может нанести такой ущерб, и рекомендуют удалить LeakerLocker с устройства с помощью программного обеспечения для обеспечения безопасности.

DoubleLocker Ransomware вирус , В сентябре 2017 года исследователи вредоносного ПО обнаружили новую версию мобильного вредоносного ПО. Он распространяется как поддельное обновление Adobe Flash. После атаки он блокирует устройство, заменяя PIN-код. Затем он запускает шифрование данных и требует заплатить 0,0130 биткойнов за разблокировку устройства и восстановление файлов.

Кроме того, вредоносные программы могут также красть деньги с PayPal и банковских счетов. Поэтому удаление вируса должно выполняться как можно скорее. Однако владельцам устройств без маршрутизации может потребоваться выполнить сброс настроек к заводским настройкам зараженных телефонов, чтобы разблокировать их. Пользователи маршрутизируемых устройств могут использовать инструмент Android Debug Bridge (ADB). Кроме того, удаление DoubleLocker должно быть завершено с помощью программного обеспечения безопасности.

Вирус LokiBot . Infostealer.Lokibot - это вредоносное приложение, разработанное для смартфонов Android. Как только он попадает на устройство жертвы, он становится способным отправлять SMS-сообщения и отвечать на них, использовать мобильные браузеры, адресовать определенные URL-адреса и устанавливать прокси-сервер SOCKS5.

В результате исходящий трафик жертвы может быть перенаправлен. Вирус также может составлять и отображать поддельные уведомления для пользователя, побуждая жертву открыть банковский счет. Как только жертва делает это, вирус загружает поддельное наложение страницы входа в систему и собирает все данные для входа, которые жертва вводит в предоставленные поля.

Масштабы этого троянского вируса быстро растут, потому что его продают на темных веб-форумах примерно за 2000 долларов, что означает, что любой преступник-подражатель может его купить и распространить.

В октябре 2017 года вредоносное ПО LokiBot стало способным стать вирусом-вымогателем. Однако эта функция становится активной только в том случае, если жертва обнаруживает Infostealer.LokiBot и пытается удалить его. Вредоносное приложение не может применить шифрование к файлам жертвы, но в любом случае отображает сообщение о блокировке экрана. Функция «Go_Crypt» не шифрует данные, а переименовывает их.

Сообщение о блокировке экрана говорит: « Ваш телефон заблокирован для просмотра детской пнографии » и требует оплаты 100 долларов в течение 48 часов. В противном случае, согласно вирусу, дело «будет передано в полицию».

Маршер Android Троян. Альтернативно известный как ExoBot, вирус известен с 2013 года. Однако в ноябре исследователи сообщили о масштабной кампании, которая началась в январе 2017 года. Вирус нацелен на пользователей Bank Austria и обманом заставляет их установить фальшивое «Bank Austria Security App». Версия вируса Marcher использует хитроумные методы социальной инженерии для кражи конфиденциальной информации пользователей, включая банковские учетные данные, дату рождения, имя и другую личную информацию.

Распределительная кампания Marcher сложна. Он доставляет вредоносное ПО на смартфон, пробует фишинговые учетные данные, кражу банковской информации и, наконец, очищает банковский счет жертвы. Самая большая хитрость в том, что злоумышленники используют оригинальный дизайн и интерфейс Bank Austria. Пользователям рекомендуется держаться подальше от подозрительных электронных писем или SMS-сообщений от этого банка и проверять необходимую информацию непосредственно с веб-сайта банка, не щелкая ссылки в фишинговой электронной почте.

Тизи Android вирус. Google сообщил о вредоносном ПО Tizi в ноябре 2017 года. Вирус работает как шпионское ПО и предназначен для кражи личной информации из приложений социальных сетей, включая Facebook, LinkedIn, Skype, WhatsApp и т. Д. Вредоносные программы могут также записывать вызовы, получать доступ к SMS, делать снимки и завершать работу. множество других задач, которые ставят под угрозу конфиденциальность пользователей Android.

Вирус Tizi также может получить root-доступ, используя уязвимости системы или обманывая пользователя, давая ему такое разрешение во время установки вредоносного приложения. Некоторые из зараженных приложений были доступны в Google Play Store в 2015 году. Однако большинство из них распространяется через сторонние приложения. На данный момент Google сообщает, что около 1.300 Android-устройств были заражены шпионским ПО.

Общее руководство по удалению вирусов с Android

Если ваше устройство заражено вирусом Android, вы можете столкнуться с этими проблемами:

- Потеря конфиденциальной информации. Вредоносные программы, используемые для заражения ОС Android, могут собирать данные различного типа. Такая информация включает в себя контакты, логины, адреса электронной почты и аналогичную информацию, которая важна для злоумышленников.

- Потеря денег. Большинство вирусов Android способны отправлять сообщения на номера с премиальной скоростью или подписывать пользователей на услуги премиум-класса. Это может привести к потере денег и аналогичным проблемам.

- Проникновение вредоносного ПО. Вирус Android может попытаться захватить ваше устройство и заразить его другими вредоносными программами. Это также может вызвать раздражающую рекламу, всплывающие оповещения и ложные предупреждения.

- Вопросы, связанные с производительностью. При заражении такой угрозой вы можете заметить проблемы с нестабильностью системы, замедлением работы и аналогичными проблемами.

Если вы считаете, что ваше устройство заражено, мы настоятельно рекомендуем вам проверить его с помощью Reimage или какой-нибудь другой надежный Android-очиститель вирусов. Это поможет вам обнаружить вредоносные файлы и другие мошеннические компоненты на вашем устройстве. Иногда вирусы блокируют программы безопасности, чтобы избежать их уничтожения. В этом случае перед запуском антивируса Android необходимо перезагрузить устройство Android в безопасном режиме, чтобы отключить запуск сторонних приложений (и вредоносных программ):

- Нажмите здесь, чтобы увидеть меню. Нажмите « Выключить».

- Когда вы увидите диалоговое окно, предлагающее перезагрузить ваш Android в безопасном режиме , выберите эту опцию и нажмите ОК .

Если это не помогло вам, просто выключите устройство и включите его. Как только он станет активным, попробуйте нажать и удерживать Menu , Volume Down , Volume Up или Volume Down и Volume Up вместе, чтобы увидеть безопасный режим. Если это не сработает, найдите фразу «Как перейти в безопасный режим» и добавьте модель своего телефона. Затем следуйте инструкциям.

Вы также можете попробовать удалить вирус Android вручную, удалив вредоносное приложение самостоятельно. Тем не менее, вы должны быть очень осторожны при попытке сделать это, потому что вы можете удалить полезные файлы и приложения с вашего устройства. Для удаления вируса вручную из Android выполните следующие действия:

- Перезагрузите ваше устройство в безопасном режиме с помощью шагов, описанных выше.

- В безопасном режиме перейдите в настройки . Там нажмите « Приложения» или « Диспетчер приложений» (это может отличаться в зависимости от вашего устройства).

- Здесь посмотрите вредоносные приложения и удалите их все.

Мы также рекомендуем отключить опцию, которая позволяет устанавливать приложения, принадлежащие неизвестным источникам. Для этого зайдите в Настройки -> Безопасность . Оказавшись там, отключите эту опцию.

Сброс к заводским настройкам может потребоваться для удаления вредоносного ПО Android.

Если ничто не поможет вам удалить вредоносное ПО Android с телефона или планшета, вам следует сбросить его до заводских настроек. Для этого вам необходимо выполнить следующие шаги:

- Нажмите значок Настройки на вашем устройстве. Вы можете найти его среди других приложений.

- Выберите « Конфиденциальность» (или « Личные» ) и « Сброс к заводским настройкам» (вы также можете найти их как « Сброс к заводским настройкам», «Резервное копирование и сброс» и т. Д.) Мы рекомендуем выбрать Резервное копирование моих данных, чтобы защитить их от потери.

- Нажмите « Сбросить устройство», чтобы удалить вирус Android и другое хранилище с вашего устройства.

Reimage рекомендуется для устранения дефекта вируса. Бесплатный сканер позволяет проверить, инфицирован ли ваш компьютер или нет. Если вам нужно удалить вредоносное ПО, вам необходимо приобрести лицензионную версию инструмента для удаления вредоносного ПО Reimage.

Эта запись была опубликована 2019-06-01 в 00:02 и хранится в Вредоносное , Вирусы ,

Похожие

Google Chromecast Ultra... Android и iOS, но для таких устройств, как Chromecast Ultra (который до сих пор называется поддержкой Google Cast), различие незначительно. Вам необходимо настроить устройство с помощью приложения Google Home, но процесс такой же быстрый и прямой, как и с обычным Chromecast и приложением Google Cast. Когда вы подключите Chromecast Ultra, он покажет имя устройства на вашем телевизоре и предложит настроить его с помощью приложения. Приложение найдет его и проведет вас через подключение к домашней Ваш телефон может быть использован для обнаружения лжи

... может выявить честность - и нечестность - путем анализа того, как вы проводите пальцем или касаетесь смартфона. Нечестное взаимодействие часто занимает больше времени и включает в себя больше движений рук, чем честных, согласно исследовательской работе ( PDF ) будет опубликовано в пятницу. Интернет плюс Ченстохова - сайты Google меняются в 2018 году

... для включения смартфонов, так называемых «Обновление скорости» . Страницы, которые загружаются слишком медленно, будут перемещены на более низкие позиции в результатах поиска. В то же время Google не раскрывает каких-либо конкретных значений, по которым он будет оценивать время зарядки. На данный момент мы не знаем, что конкретно означает «медленный» для Google. В ближайшее время название Google AdWords будет изменено на Google Антивирус для iPhone, существует?

... приложений)"> В дополнение к этой мере безопасности Apple ограничивает установку на устройствах iOS официальными приложениями App Store (если кто-либо, будь то администраторы вашей компании или киберпреступник, не имеет учетной записи разработчика компании, которая позволяет вам использовать Mobile Управление устройством [MDM] для установки сторонних приложений). Компания очень контролирует то, что разрешено в ее магазине, потому что она проверяет код всех приложений, прежде чем делать одобрение. ... пользовать различные пользовательские ПЗУ - микропрограммы, которые были приготовлены непосредственно с портала...

... пользовать различные пользовательские ПЗУ - микропрограммы, которые были приготовлены непосредственно с портала AOSP, или которые отличаются от стандартных по функциям или тем которые включают в себя элементы из других устройств. Это не только вносит разнообразие в ваш скучный смартфон или планшет, но и дает возможность использовать его в полной мере. Однако не все пользовательские ПЗУ могут хорошо сочетаться с вашим смартфоном, и время от времени может потребоваться вернуться к стандартному Как удалить, взломать или сломать забытый пароль Excel XLS

Вы забыли свой пароль Excel для рабочей книги или листа? Или кто-то покинул ваш офис и забыл разблокировать книгу Excel с установленным на ней паролем? Если вы застряли в файле XLS с паролем, который вам нужно взломать или взломать, вы можете попробовать небольшую утилиту, которая сможет вернуть вас в ваш файл Excel. Удалить Excel Excel / Пароли Рабочего листа Excel Password Антивирус для iPhone - он вообще существует?

... может ничего украсть или скомпрометировать; он не будет разрешен вне своей собственной песочницы, где хранятся и обрабатываются только его собственные данные. Это действительно полезно с точки зрения безопасности. Фотокниги в Google Фото теперь доступны в Польше

... для нужд работы, но меньшая часть ежегодной коллекции, то есть мои личные фотографии, определенно важнее. В течение многих лет я опирался на проверенную систему: чтобы не утонуть во множестве фотографий, я делаю как минимум одну фотокнигу в год. Я настоятельно рекомендую такой подход к теме фотографий, потому что просмотр красивых отпечатков в большом размере в виде книги с приятной настройкой совершенно отличается от просмотра фотографий на экране. Кроме того, я думаю, что Удаление вируса iPhone (Руководство по удалению) - обновлено июль 2019 г.

... приложений. К сожалению, устройства iPhone так же уязвимы, как и другие устройства. Если вы не обращаете должного внимания на свои привычки просмотра и безопасные методы просмотра, вы можете заразиться вымогателем, рекламным ПО или угонщиком браузера в течение нескольких часов после небезопасного просмотра. Последствия попадания вируса на iPhone могут варьироваться от смешанных настроек поиска до обнаружения того, что ваши важные данные были заблокированы. Давайте ... поддержку. Зарегистрируйте установленное на заводе программное обеспечение безопасности от Dell...

... поддержку. Зарегистрируйте установленное на заводе программное обеспечение безопасности от Dell Запустите средство удаления вредоносных программ Microsoft (MSRT). Убедитесь, что ваши функции безопасности Microsoft включены. Установите новейшую антивирусную программу для защиты вашего компьютера. В этой статье Разнообразные среды автоматизации тестирования для собственных приложений React

... android-and-ios/"> тестирование приложений React Native , Сначала я объясню некоторые ключевые функции React Native, а затем расскажу о том, как реализовать эти тесты. Во-вторых, я классифицирую методы и инфраструктуры тестирования на трех уровнях (модульный, интеграционный, функциональный), предоставляя примеры для каждого. Наконец, я приведу простые примеры того, как реализовывать тесты с использованием самых популярных сред автоматизации тестирования с открытым исходным кодом для

Комментарии

А как насчет приложений безопасности в App Store?А как насчет приложений безопасности в App Store? Поиск в App Store, и вы найдете вещи, называемые приложения интернет-безопасности. У этих приложений есть две общие черты: они не являются антивирусными приложениями, и по этой причине они, как правило, попадают под влияние отзывов пользователей. Как мы уже говорили: правильное антивирусное решение не может работать в iOS. Эти приложения не являются антивирусными утилитами, даже если в них встроены антивирусные ядра, им не разрешается Что это еще может быть?

Что это еще может быть? ¯ !!! Есть два места, где настройки Windows могут мешать вам. С одной стороны, доступ к микрофону можно заблокировать в настройках в разделе «Конфиденциальность». С другой стороны, есть хорошо скрытый старый диалог конфигурации, который вы можете открыть, щелкнув правой кнопкой мыши значок динамика на панели задач. В меню выберите «Диктофоны», и Windows покажет вам диалог со всеми микрофонами. Двойной щелчок открывает другое диалоговое окно, в котором Если вы никогда ранее не использовали CSS-препроцессор и сталкивались со статьями, которые ссылаются на Sass или SCSS, вам может быть интересно, в чем разница?

Если вы никогда ранее не использовали CSS-препроцессор и сталкивались со статьями, которые ссылаются на Sass или SCSS, вам может быть интересно, в чем разница? Эти два термина часто используются взаимозаменяемо, и на простом языке, часто относятся к одному и тому же - препроцессор CSS называется пререкаться , пререкаться расшифровывается как синтаксически удивительные таблицы стилей. Это один из старейших А какими приложениями / сайтами для проверки своих знаний пользуетесь вы?

А какими приложениями / сайтами для проверки своих знаний пользуетесь вы? Ждем комментарии! Понравился материал? Поделись им! Добавить комментарий Как создать фотокнигу Google Фото?

Как создать фотокнигу Google Фото? Большим преимуществом сервиса является простота эксплуатации и интеграция с Google Photos. Начнем с выбора пункта «Фотокнига в меню слева». Мы можем сделать это на сайте сервиса или в мобильном приложении. Каковы симптомы компьютерных сбоев?

Каковы симптомы компьютерных сбоев? В некоторых случаях перед тем, как компьютер выходит из строя, устройство дает нам некоторые сигналы о том, что что-то не так. Их правильная интерпретация может защитить ваш компьютер от более серьезных проблем. Такие симптомы включают в себя: Перегрев, заикание и неожиданное отключение компьютера Синий экран смерти - «синий экран смерти» Громкая, тяжелая работа жесткого диска Звучит изнутри компьютера Но, учитывая все новости о вредоносном ПО и утечках данных, сотрудники наверняка понимают, что USB-накопители могут быть заражены, и будут осторожны перед их подключением, верно?

Но, учитывая все новости о вредоносном ПО и утечках данных, сотрудники наверняка понимают, что USB-накопители могут быть заражены, и будут осторожны перед их подключением, верно? Неправильно. По словам поставщика сертификатов технологии CompTIA, сотрудники по-прежнему практикуют небезопасные привычки кибербезопасности. В их недавнем эксперимент CompTIA обнаружила, что почти Что вы используете для тестирования приложений React Native?

Что вы используете для тестирования приложений React Native? Взвесьте комментарий ниже! Теперь, если хотите, продолжайте читать страницу, но разве это не будет намного удобнее, если вы просто добавите нас в белый список?

Теперь, если хотите, продолжайте читать страницу, но разве это не будет намного удобнее, если вы просто добавите нас в белый список? :) Реальность войны может быть адом, но популярность игры в генерал-кресло на ПК означает, что для цифровых игрушечных солдат не хватает недостатка в вымышленных противостояниях. Генералы командования и завоевания - еще одна игра в популярной франшизе Command and Conquer. Несколько спорно, игра позволяет играть как ни в Йи-боярышника мировой полиции Америки, Вас соблазнит телефон Nokia PureView под управлением Android с 41-мегапиксельной задней камерой и оптикой Carl Zeiss?

Вас соблазнит телефон Nokia PureView под управлением Android с 41-мегапиксельной задней камерой и оптикой Carl Zeiss? Увидеть Будет ли одна антивирусная программа заботиться о ваших потребностях в безопасности?

Вас соблазнит телефон Nokia PureView под управлением Android с 41-мегапиксельной задней камерой и оптикой Carl Zeiss?

Что вызывает эта вредоносная программа?

Или кто-то покинул ваш офис и забыл разблокировать книгу Excel с установленным на ней паролем?

А как насчет приложений безопасности в App Store?

Что это еще может быть?

Если вы никогда ранее не использовали CSS-препроцессор и сталкивались со статьями, которые ссылаются на Sass или SCSS, вам может быть интересно, в чем разница?

А какими приложениями / сайтами для проверки своих знаний пользуетесь вы?

Понравился материал?

Как создать фотокнигу Google Фото?

Каковы симптомы компьютерных сбоев?

Каковы симптомы компьютерных сбоев?